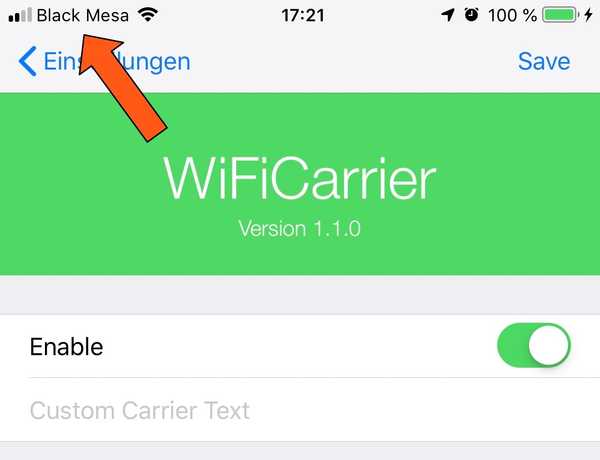

O WikiLeaks publicou hoje um cache de 8.761 documentos secretos detalhando táticas nas quais a Agência Central de Inteligência dos Estados Unidos (CIA) confia na violação de iPhones, iPads, smartphones e tablets Android, PCs com Windows e até roteadores e TVs inteligentes. Atualmente, não está claro se os documentos disponíveis para leitura no site do grupo têm sérias implicações de privacidade e segurança. Apelidado de "Vault 7", o vazamento foi provocado na conta do Twitter do WikiLeaks por algumas semanas antes de seu lançamento.

Documentos vazados provam que a agência possui as chamadas explorações de "dia zero" para várias plataformas, incluindo Windows, macOS, Solaris, Linux e muito mais. Embora nada de novo, o desenvolvimento é digno de nota porque as explorações de dia zero são geralmente desconhecidas pela Apple e pela comunidade de segurança em geral.

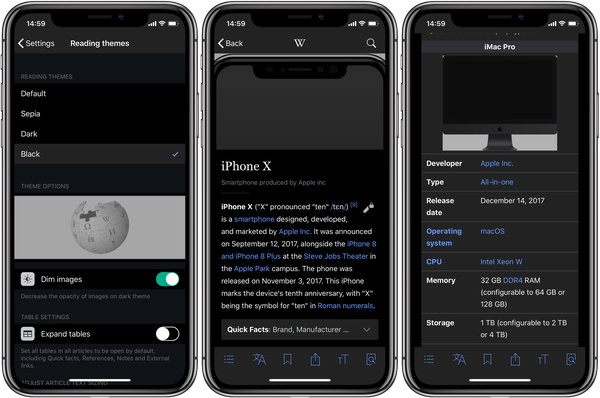

Além de obter explorações do GCHQ, NSA e FBI - ou comprá-las de empresas de armas cibernéticas, como a Baitshop - a CIA administra uma unidade especializada em seu Centro de Inteligência Cibernética, focada apenas no desenvolvimento de explorações para dispositivos iOS.

Essas ferramentas permitem que a CIA assuma o controle dos dispositivos iOS de destino e extraia dados dos dispositivos iOS. “O foco desproporcional no iOS pode ser explicado pela popularidade do iPhone entre as elites sociais, políticas, diplomáticas e empresariais”, diz WikiLeaks.

A organização acrescentou:

As mesmas vulnerabilidades existem para a população em geral, incluindo o Gabinete, o Congresso, os principais CEOs, os administradores de sistemas, os responsáveis pela segurança e os engenheiros dos EUA. Ao ocultar essas falhas de segurança de fabricantes como Apple e Google, a CIA garante que pode invadir todo mundo à custa de deixar todo mundo hacker.

O WikiLeaks alerta que, enquanto a CIA mantiver essas vulnerabilidades ocultas da Apple e do Google, elas não serão corrigidas e os telefones permanecerão hackáveis.

Will Strafach aka Chronic não está impressionado com o vazamento.

IMPORTANTE: ainda não acredite automaticamente no que você leu hoje sobre os vazamentos da CIA em relação ao iOS. muito pode ser mal interpretado aqui.

- Will Strafach (@chronic) 7 de março de 2017

"Nada interessante ou novo ainda, mas ainda procurando", ele escreveu no Twitter.

O WikiLeaks diz que a CIA perdeu o controle da maioria de seu arsenal de hackers que tem como alvo dispositivos iOS e outras plataformas, incluindo malware, vírus, cavalos de troia, explorações armadas de "dia zero", sistemas de controle remoto de malware e documentação associada.

“Essa coleção extraordinária, que equivale a mais de centenas de milhões de linhas de código, fornece ao seu possuidor toda a capacidade de hackers da CIA”, observa o WikiLeaks.

Outro trecho do WikiLeaks:

Até o final de 2016, a divisão de hackers da CIA, formalmente subordinada ao Centro de Inteligência Cibernética (CCI) da agência, tinha mais de 5000 usuários registrados e produziu mais de mil sistemas de hackers, cavalos de Troia, vírus e outros malwares "armados".

Essa é a escala do compromisso da CIA de que, em 2016, seus hackers haviam utilizado mais código do que aquele usado para executar o Facebook. A CIA havia criado, com efeito, sua “própria NSA” com ainda menos responsabilidade e sem responder publicamente à pergunta sobre se um gasto orçamentário tão grande em duplicar as capacidades de uma agência rival poderia ser justificado.

A CIA ainda tem um sistema automatizado de ataque e controle de malware.

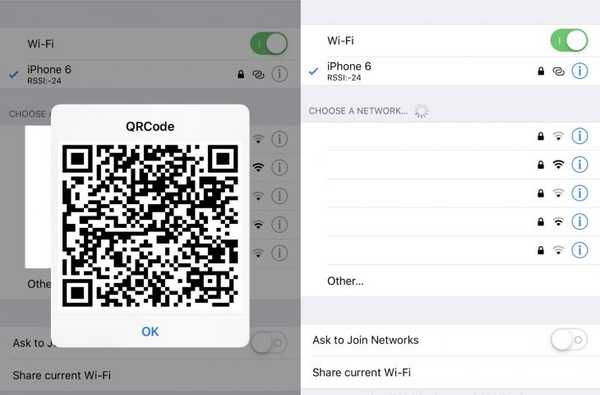

Algumas das ferramentas e técnicas internas da CIA permitiram que a agência "penetrasse, infestasse e controlasse" os softwares Android e iPhone que administram contas presidenciais no Twitter. Além de smartphones e tablets, a agência é capaz de violar as TVs inteligentes da Samsung e escutar conversas sem que ninguém na sala saiba, enviando gravações de áudio pela Internet a um servidor secreto da CIA.

O ataque, chamado “Weeping Angel” e criado em parceria com o MI5 / BTSS do Reino Unido, basicamente coloca uma TV inteligente em um “Fake-Off”, que engana o proprietário a acreditar que a TV está desligada quando na verdade está ligada..

Talvez o mais preocupante de tudo seja que os documentos revelam que a CIA tem o poder de manipular determinados softwares de veículos para causar acidentes fatais que a agência compara a "assassinatos quase indetectáveis".

Fonte: WikiLeaks